MANUAL DE USO

- INTRODUCCIÓN

- REQUISITOS DEL SERVIDOR

- - APACHE

- - HPING3

- - PHP

- - NMAP

- - Python3 y Python2

- - Python3-pip

- - SCAPY

- - NetfilterQueue

- - build-essential

- python-dev

- libnetfilter-queue-dev - CONFIGURACIÓN DEL SERVIDOR

- USO DE ATAQUES

- - ESCANEO DE RED

-

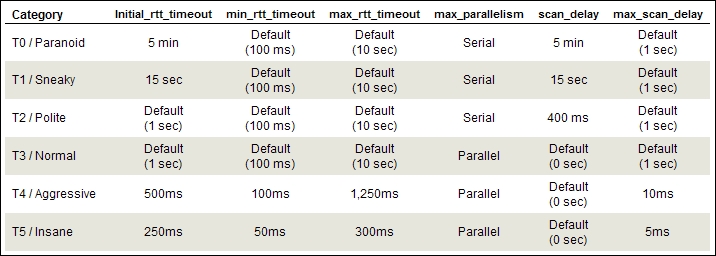

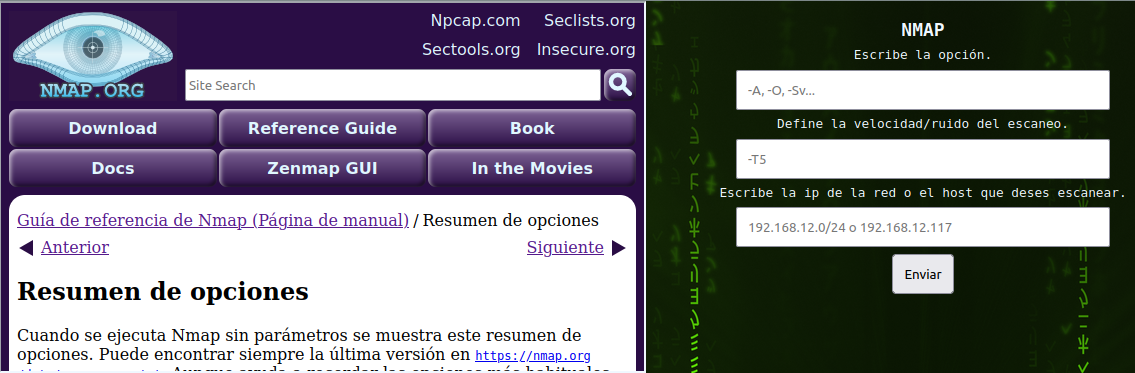

A la hora de realizar el escaneo de red se debe tener en cuenta las opciones disponibles, y las diferencias que hay entre el ruido.

Las opciones a elegir se encuentran en la parte izquierda del formulario. La velocidad/ruido tiene 5 modos, que son los siguientes:

Y por ultimo hay que añadir la red o el host donde deses realizar el escaneo.

- - DDOS

-

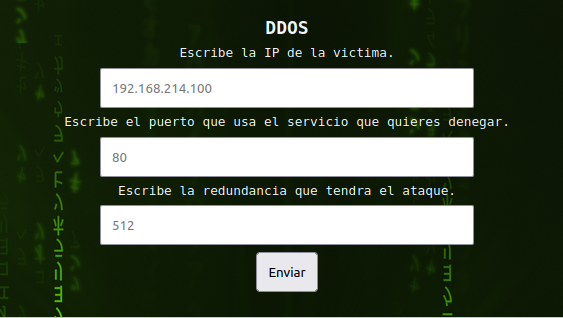

Para poder realizar el ataque DDOS, solamente se requiere de la IP de la victima, el puerto del servicio que desees dejas inhabilitado, y la redundancia del ataque.

La redundancia del ataque se podria resumir en los paquetes por segundo que envia el ataque, cuantos mas paquetes, mas lenta ira la maquina.

- - ARP SPOOFING

-

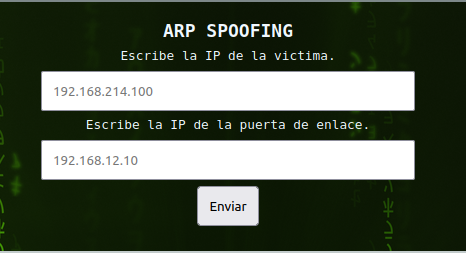

Este ataque reqiere de las IP's tanto de la victima, como la puerta de enlace.

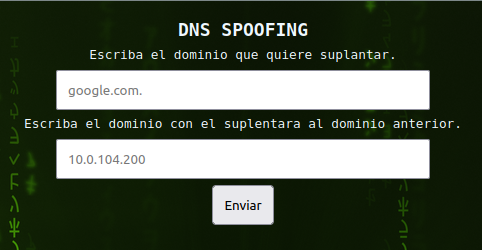

- - DNS SPOOFING

-

Si se quiere realizar este ataque se requerira que el ARP SPOOFING se haya utilizado con anterioridad, ya que sin el ARP SPOOFING activo, este ataque es imposible de realizar.

Los parametros que tiene este ataque son la dirección de la red que quieres suplantar (Que debe ser en http) y la IP a la que quieres que redirigirá.

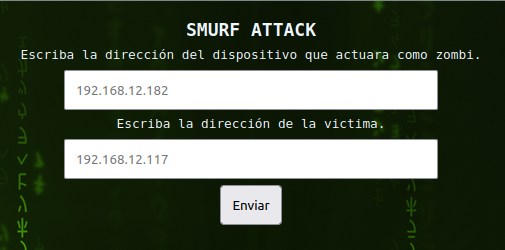

- - SMURF ATTACK

-

En los parametros del ataque en cuestion se requerira de la IP de una maquina que actuara como zombie, es decir, alguien que no sabe que esta atacando, y la ip de la victima.

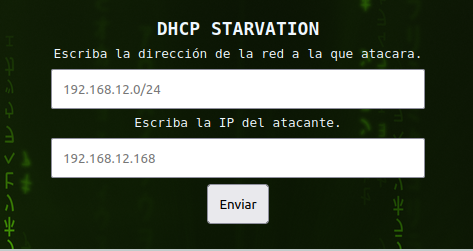

- - DHCP STARVATION

-

A la hora de realizar el DHCP STARVATION se necesita saber a que red deseas atacar, y tener a mano la IP de tu maquina.

- PREGUNTAS FREQUENTES(FAQS)

La pagina dispone de un software desarrollado, para poder realizar diferentes ataques a la red a la que se tenga accesos.

El servidor requiere varios recursos antes de poder realizar los ataques disponibles, los requisitos son los siguientes:

Como descargar los recursos necesarios:

sudo apt install apache2

sudo apt install hping3

sudo apt install php

sudo apt install nmap

sudo apt install python2

sudo apt install python3

sudo apt install python3-pip

pip3 install scapy

sudo apt install build-essential python-dev libnetfilter-queue-dev

pip3 install netfilterqueue

Lo mas necesario a configurar en el servidor para no tener ningun problema al ejecutar los ataques es permitir a apache el uso de sudo al lanzar un comando.

Esta tarea se realiza de la siguiente forma:

sudo visudo

De esta forma se accede al fichero donde se encuentran los permisos de sudo (/etc/sudoers) y al usar visudo el sistema avisa al usuario si hay algun error en el fichero. (Es necesario reiniciar la maquina despues de realizar esta acción)

www-data ALL=(ALL) NOPASSWD:ALL

Al escribir la linea anterior al final del fichero le estamos dando permisos a apache de usar sudo (es decir permisos de administrador) con cualquier comando sin uso de contraseña, si es necesario se puede especificar los comandos en los que se necesitan privilegios, para mayor seguridad.

¿Como sabemos que los ataques funcionan?

Para realizar el testeo de los ataques se puede utilizar cualquier software de sniffing de red. Unos ejemplos de estos softwares pueden ser el tcpdump y el Wireshark.

¿Cual es la potencia de los ataques?

La potencia de los ataques es limitada y tambien depende del servidor en el que se encuentre la pagina.

¿Es posible realizar los ataques desde otra red?

Eso depende del ataque y de toda la preparación hecha de ante mano, ya que si la red en la que se encuentra la victima es desconocida para el atacante, es imposible atacar.

¿La pagina(ataques) es legal?

Si entre dentro de la legalidad, ya que los ataques no disponen de la capacidad para arruinar algo de forma real y se usa en un hambito educativo o para detectar vulnerhabilidades propias.

¿Se puede lanzar un mismo ataque varias veces a la vez?

Si, pero no es aconsejable ya que puede relentizar el mismo servidor del atacante si se hace sin cuidado.

¿Todos los paquetes de instalación son necesarios?

Todos son necesarios, si se quiere hacer uso de todos los ataques disponibles.

¿Es necesario darle total permiso de sudo a apache?

No, se le pueden dar permisos especificos para que solo pueda usar los comandos necesarios, para realiazar los ataques.